山石网科立足2022技术发展,洞见2023网络安全技术趋势(2)

时间:2023-01-28 07:50 来源:网络整理 作者:采集插件 点击:次

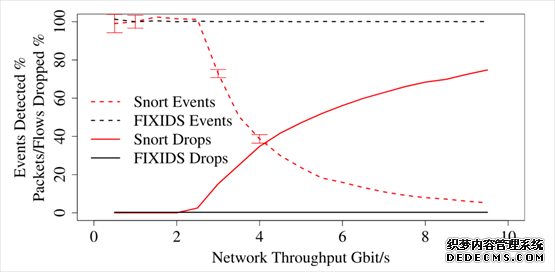

现有IDPS难以应对越来越高的网络流量,随着Internet Protocol Flow Information Export (IPFIX)标准的推进,德国Paderborn大学的Felix团队[2]提出应对高速流量的IPFIX-based Signature-based Intrusion Detection System (FIXIDS);在不丢包的情况下,可比Snort能处理的流量高出4倍。

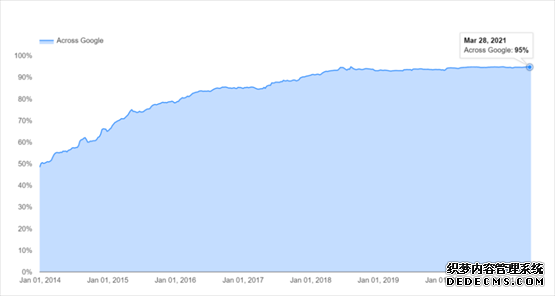

6,深入窥探加密的流量 根据google的网络监测数据,流经google服务器的流量中,加密流量占比已经高达95%以上。

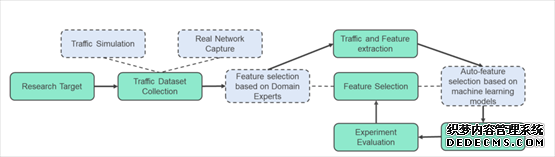

伴随着越来越多互联网应用在网络层、传输层、应用层进行各式各样的加密,从网络流量视角来看,一个隐蔽的、不透明的互联网世界正在被构建。传统的基于有效负载内容分析(如DPI)的手段显得越来越苍白无力,机器学习手段正在得到普遍的重视。 新加坡网络空间技术中心的研究团队[3]发表了一篇重要的综述论文,提出了一种通用的基于机器学习的加密恶意流量检测技术框架。

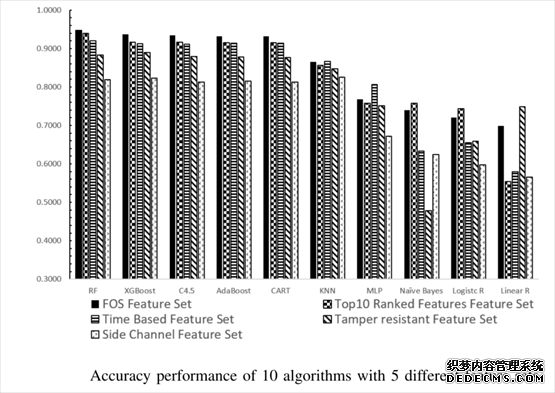

此外,由于缺乏公认的数据集和特征集,目前的研究采用不同的数据集来训练模型。因此,它们的模型性能无法进行可靠的比较和分析。文献[3]分析、处理和组合了来自5个不同来源的数据集,生成一个全面而公平的数据集,为该领域未来研究奠定了基础。在此基础上,实现并比较了10种加密恶意流量检测算法,给业内研究人员作为一个重要的启发和参考。

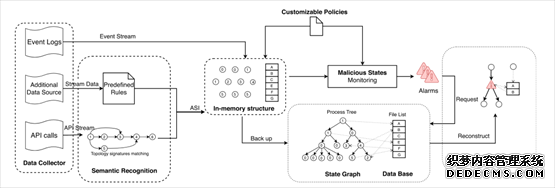

7,不断突破APT攻击检测的难题 高级可持续攻击(APT)和检测是网络攻防领域的皇冠,APT攻击手法多样、涉及技术复杂,加上高度定制化攻击工具,使得APT攻击检测极为困难,漏报误报双高。各种结合上下文信息和来源图的实时检测机制已经被提出来防御APT攻击。然而,现有的实时APT检测机制由于检测模型不准确和来源图尺寸不断增大而存在准确性和效率问题。 为了解决准确性问题,浙江大学的一个研究团队[4]提出了一种新颖而准确的APT检测模型,称为CONAN。

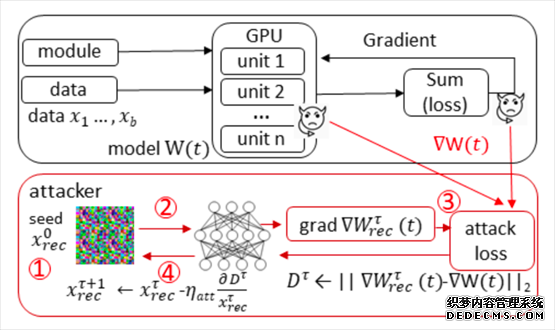

该模型提出了一个基于状态的框架,在这个框架中,事件作为流被消费,每个实体都以类似于FSA的结构表示。此外,通过在数据库中仅存储千分之一的事件来重建攻击场景。该模型已经在Windows上实现,并在现实攻击场景下进行了全面的测试,可以准确有效地检测到评估中的所有攻击。随着时间的推移,CONAN的内存使用和CPU效率保持不变,使CONAN成为在现实场景中检测已知和未知APT攻击的可参考借鉴的模型。 8,针对机器学习的隐私保护 人有隐私,机器学习也有隐私。深度学习模型的梯度信息就是最重要的隐私。梯度泄漏攻击被认为是深度学习中最严重的隐私威胁之一,攻击者在迭代训练期间秘密地监视梯度更新,而不影响模型训练质量,但使用泄漏的梯度秘密地重建敏感的训练数据,具有很高的攻击成功率。

乔治亚理工大学的一个团队[5]分析了现有的具有差分隐私的深度学习实现,这些使用固定的隐私参数向所有层的梯度中注入恒定的噪声。尽管提供了差分隐私保护,但这类方法精度较低,容易受到梯度泄漏攻击。团队提出了基于动态隐私参数的防梯度泄漏的弹性深度学习方法,引入自适应噪声方差。在六个基准数据集上的大量实验表明,具有动态隐私参数的差分隐私深度学习优于使用固定差分参数的深度学习和现有的自适应剪辑方法。 9,让暗网不暗 暗网一直是互联网时代数字治理的顽疾,不仅成为违法犯罪的温床,也是危害国家安全的重要源头。暗网流量分类是识别匿名网络应用和防范网络犯罪的关键。尽管将机器学习算法和精心设计的特征相结合对暗网流量进行分类的研究取得了显著的成果。但目前的方法要么严重依赖手工制作的特征,要么忽略了从不同数据位置自动提取的局部特征之间的全局内在关系,导致分类性能有限。 (责任编辑:admin) |

- 上一篇:农村用水安全一刻不能松

- 下一篇:久坐族、低头族,快来看看,你是否在过度使用